Aprire la porta di casa con un telefono e avviare l’auto senza inserire la chiave sono delle pessime idee.

Ecco perché.

in breve

Spieghiamo dubitare delle serrature troppo tecnologiche.

DIFFICOLTA’

SEMPLICE

FURTO CON TAB LET Le tecnologicissime auto elettriche Tesla sono facili da rubare: in questa immagine ripresa da una camera di sorveglianza due malviventi ne sottraggono una in pochi minuti, armati solo di smarpthone e tablet .

Che scocciatura le chiavi! Soprattutto quando stiamo uscendo dal supermercato pieni di sacchetti di ogni dimensione, in mezzo alla pioggia, e dobbiamo trovare un modo per liberare una mano, frugare fra le tasche dei pantaloni e quelle del cappotto fino a trovare finalmente quella dove le avevamo infilate.

La stessa scena si ripete sull’uscio di casa, quando tra l’altro realizziamo che le chiavi dell’appartamento le abbiamo lasciate nel cruscotto dell’auto e dobbiamo tornare in garage a riprenderle quando mancano ormai pochissimi secondi all’inizio della partita. Eliminarle sarebbe splendido, ed effettivamente più di uno ci ha pensato. Parliamo di colossi come Ford, Audi, Mercedes, BMW e la tecnologicissima Tesla, solo per citare i produttori di automobili, ma potremmo aggiungere Yale e mille altri che hanno pensato di semplificare l’apertura dell’uscio di casa. Acquistando i loro prodotti l’auto aprirà le sue portiere non appena ci avviciniamo, potrà essere guidata semplicemente tenendo la chiave in tasca e, una volta arrivati a casa, al posto di cercare fra borse e tasche basterà un tap sul cellulare per sbloccare la porta blindata.

Un mondo da sogno, se non fosse che questa è solo la prima parte della storia, quella messa in evidenza dagli spot televisivi. Le pubblicità sono fatte per far sognare e naturalmente non raccontano quanto accade successivamente, quando due loschi figuri armati di tablet o smartphone armeggiano attorno all’automobile e pochi minuti dopo la sbloccano e se la portano via come se nulla fosse. Il colmo lo raggiungiamo quando andiamo a denunciare il furto e, tornando a casa, scopriamo che qualcun altro ci ha portato via tutto, senza nemmeno prendersi la briga di rompere un vetro o scassinare la serratura.

UNA STORIA VERA

Quello che abbiamo appena raccontato non è un parto delle nostre fantasiose menti ma uno scenario reale che si è già verificato in più occasioni. A tutti gli effetti, oggi rubare un’auto di lusso è più semplice di scassinare una vecchia Fiat Uno, la cui portiera si scardinava a mani nude. Oggi chi vuole fregare una Tesla o una BMW da oltre 100.000 euro non deve preoccuparsi di rovinare la carrozzeria né tantomeno avere quel briciolo di destrezza necessario per capire quali cavi connettere sotto al cruscotto. È richiesta un po’ di competenza in più per aprire la serratura elettronica che protegge l’appartamento, ma parliamo di conoscenze di base, che qualsiasi script kiddie può apprendere in un pomeriggio.

Di certo è estremamente più semplice e discreto (oltre che meno rumoroso) che padroneggiare il lockpicking, l’arte di scassinare le serrature con grimaldelli o altri strumenti del mestiere del topo d’appartamento. Come fanno? In teoria, le trasmissioni digitali sono sicurissime, tanto che le usiamo quotidianamente per criptare i dati, fare acquisti online, usare l’home banking e – più banalmente – chattare su WhatsApp. Nella pratica, non sempre è così. Ci sono casi, come per esempio le serrature, dove il protocollo di sicurezza è mal implementato o insicuro. Nel caso delle automobili keyless i ladri non hanno nemmeno bisogno di violare la cifratura: basta usare un ripetitore di segnale.

ANCHE LE BMW SONO VULNERABILI

Niente smartphone: per rubare questa BMW i due malviventi hanno preferito usare dei banali ripetitori di segnale

hanno acceso l’auto e sono scappati

COME TI FREGO LA BERLINA

Una rapida ricerca online permette di trovare, anche tramite fonti giornalistiche (qui un esempio della bbc https://goo.gl/Q75GdT ), parecchi esempi di quanto abbiamo detto catturati da telecamere di sorveglianza. Lo scenario è sempre lo stesso: si vedono due persone aggirarsi attorno all’auto maneggiando degli apparecchi, solitamente tablet e smartphone. Uno dei due rimane in prossimità dell’automobile, l’altro lo si vede aggirarsi attorno all’appartamento agitando il dispositivo, come se fosse alla ricerca di un angolo dove agganciare la rete telefonica o un Wi-Fi. Dopo pochi minuti, l’auto magicamente si sblocca, i due entrano, la accendono e se ne vanno via come se nulla fosse, senza far partire alcun allarme.

Per capire cosa è successo dobbiamo avere presente come funzionano le automobili keyless. L’auto e la chiavetta comunicano attraverso onde radio e la portata è solitamente limitata a pochissimi metri, non più di 20. La vettura emette continuamente un segnale per verificare se la smart key è nelle vicinanze e, in caso affermativo, si sblocca e verificato che vi sia seduto qualcuno, può essere accesa. Quando entriamo in casa, però, la chiave è solitamente fuori dalla portata. Per hackerare la chiave bisognerebbe intercettare la comunicazione e trovare il modo di attaccare la protezione per poterla così replicare. Un’eventualità alla quale i produttori hanno pensato, prevedendo adeguate contromisure. Non hanno tenuto conto del fatto che per estendere il segnale della chiave non serve violare la protezione: basta un aggeggio che faccia da ripetitore del segnale e un po’ di fortuna da parte del malintenzionato. Questi non deve far altro che girare attorno alla casa cercando di avvicinarsi il più possibile a dove è stata posata la chiave.

Il complice non farà che stare vicino all’auto con un altro apparecchio ricevente. Se riescono ad avvicinarsi abbastanza alla smart key, BINGO! L’auto è ora aperta e può essere guidata. E quando si allontanano? Tutto a posto: per motivi di sicurezza non è previsto che le auto keyless spengano il motore una volta avviate. Ai furbetti basterà allontanarsi abbastanza e portarla in un camion, o un’officina, dove potrà essere smontato il segnalatore satellitare, rendendola a tutti gli effetti introvabile. Se chi parcheggia nel box sotterraneo può dormire sonni tranquilli, lo stesso non si può dire di chi abita in una villetta e parcheggia nel giardino di casa sua.

Oggi rubare un auto di lusso è più semplice che scassinare una vecchia e notoriamente insicura Fiat Punto

COMODITà O SICUREZZA?

Gli involucri schermati fanno da gabbia di faraday mettendoci al riparo da attacchi come quello descritto. Certo, si rinuncia alla comodità. Si trovano online QUI MA CONTINUATE A LEGGERE…

LA SOLUZIONE AL PROBLEMA

Questa scoperta potrebbe mandare nel panico più di una persona, comprensibilmente. Anche perché sistemi keyless come questi sono disponibili sia su vetture di lusso come Tesla e BMW sia su utilitarie molto diffuse anche in Italia, come vari modelli di Ford.

Tutte auto estremamente vulnerabili, come abbiamo visto. Il lato positivo è che proteggersi da questa tecnica di attacco è altrettanto banale: basta schermare la chiave da una gabbia di faraday, che la isolerà totalmente da qualsiasi interferenza elettromagnetica. Sul mercato sono disponibili numerose custodie, anche eleganti, studiate in modo da isolare completamente la smart key, garantendo totale sicurezza in ogni situazione.

Se è così semplice, perché le case automobilistiche non lo forniscono di serie? Si tratta di un accessorio dal costo di una manciata di euro, alla fine. ll punto è che utilizzandolo, si perde totalmente la comodità della Smart Key: se per aprire e guidare l’auto è necessario mettere le mani nelle tasche e sfilare la chiave dalla sua protezione, tanto vale tornare al vecchio ma efficace metodo del pulsante da schiacciare, che vanificherebbe totalmente questo genere di attacchi.

Fondamentalmente chi possiede una vettura con questo genere di chiave può scegliere fra due alternative: comodità e sicurezza. Alcuni produttori, per esempio Tesla, hanno trovato una via di mezzo: l’auto si può aprire senza problemi ma per avviarla è necessario digitare un codice OTP ricevuto sul cellulare nel computer di bordo.

Bisogna naturalmente attivare la funzione (molti non ne conoscono nemmeno l’esistenza) e accettarne tutti i limiti: la portiera e il bagagliaio si aprono senza intervento, ma se prima di uscire dal parcheggio è necessario prendere lo smartphone per ricevere un codice e digitarlo per avviare il motore, tanto vale tornare ai metodi del nonno. Sicuramente, sono più veloci e sicuri di quelli attuali.

TappLock –

lasciate perdere! Doveva essere il lucchetto definitivo e inespugnabile, ma alla prova dei fatti la sicurezza si è rivelata pari a zero. Ora il produttore garantisce di aver patchato e sistemato ogni problema ma perché dovremmo fidarci?

ANCHE I COLOSSI SBAGLIANO

La Conexis L1 d Yale è una delle serrature smart più evolute. Nonostante supporti lo standard Z-Wave S2 è risultata vulnerabile a più attacchi.

UNA PESSIMA IDEA

Negli ultimi anni si stanno diffondendo le serrature smart per le abitazioni. Dal punto di vista della robustezza i modelli migliori non hanno niente da invidiare a quelle classiche e richiederanno esattamente gli stessi sforzi per essere violate con gli strumenti tradizionali, come grimaldelli, chiavi bulgare e via dicendo.

Aggiungono la comodità di poter essere sbloccate anche senza ricorrere alla chiave, per esempio tramite un’app per il cellulare, e non sono vulnerabili ad attacchi come quelli visti nel caso delle automobili keyless. Chi si trova ad avere altre persone in casa oltre ai familiari (come colf e badanti, per esempio) potrebbe sentirsi sollevato dal poter fornire accessi temporanei senza dover dare le chiavi di casa ad estranei, accessi revocabili con un click. ll punto è che non tutte le serrature sono uguali e molte di quelle sul mercato sono vulnerabili ad attacchi più o meno sofisticati. In alcuni casi estremamente banali.

Prendiamo il caso di TappLock, un lucchetto elettronico definito come “inattaccabile” nella campagna di crowdfunding su Indiegogo dove ha racimolato più di 330.000 dollari americani. Non una vera e propria serratura di casa, ma il tipico lucchetto per custodire oggetti negli armadietti della palestra o per sigillare la porta della cantina. Ecco, questo aggeggio può essere sbloccato in pochi secondi usando solo un telefono Android. I geniali sviluppatori hanno avuto la brillante pensata di trasferire la chiave di sblocco in chiaro su protocollo http. Basta uno sniffer Bluetooth per ottenerla, senza nemmeno preoccuparsi di decifrarla. Se la cosa non fosse sufficientemente ridicola, aggiungiamo il fatto che la chiave non è generata casualmente ogni volta ma è sempre la stessa, per cui dopo ogni sessione non può essere resettata. La ciliegina sulla torta arriva quando si scopre che la password è derivata dal MAC address BLE, valore che viene trasmesso in chiaro nel protocollo Bluetooth. Sintetizzando, TappLock è una schifezza dalla quale dovreste tenervi lontani. Gli sviluppatori hanno poi cercato di sistemare il problema sviluppando una patch ma voi vi fidereste delle persone che hanno messo in commercio quel colabrodo definendolo “inattaccabile”?

Quanto sono sicure le serrature tradizionali?

Fino ad ora abbiamo messo sotto accusa la semplicità con cui possono essere violate la maggior parte delle serrature elettroniche, mostrando come anche un utente relativamente inesperto possa entrare facilmente in un appartamento o rubare un’automobile. Viene da chiedersi quale sia la reale sicurezza offerta dalle classiche serrature tradizionali. Sono così resistenti come crediamo? La verità non vi piacerà: sappiate che nella maggior parte dei casi la nostra abitazione è facilmente espugnabile da un malintenzionato.

Se abbiamo la tipica chiave a doppia mappa (quelle lunghe, per intenderci) probabilmente faremmo meglio a cambiare al più presto la serratura, soprattutto se l’abbiamo installata prima del 2011. Per aprirla senza bisogno di scassinarla né fare alcun rumore basta infatti la cosiddetta chiave bulgara, un particolare grimaldello che in pochissimi secondi garantisce l’accesso a un delinquente pratico del lockpicking. Naturalmente non è uno strumento che potremo comprare al Brico od ordinare su Amazon: per ottenerne uno è necessario avere le giuste conoscenze.

In ogni caso, sempre meglio passare a una serratura più moderna basata sulla chiave europea, più piccola ma in teoria più sicura. In pratica, i primi modelli sono facilmente apribili con la tecnica del bumping: basta inserire una chiave speciale nella toppa e dare un paio di colpetti per avere ragione della sicurezza. I modelli più recenti sono in grado di resistere a questi attacchi ma è evidente che non ci si può mai definire completamente al sicuro. Non bisogna sprofondare nella paranoia ma usare un po’ di buon senso non fa male: se la serratura è troppo vecchia, cambiamola; se abbiamo qualcosa di valore in casa, non affidiamoci alla sola porta ma dotiamoci di un sistema di allarme all’altezza della situazione. Potremo dormire sonni più tranquilli.

LE SERRATURE Z-WAVE

Uno dei protocolli più diffusi nell’home automation è lo Z-Wave e sono tante le serrature smart che si appoggiano a questo, comprese quelle delle marche più blasonate, come Boston e Yale. Peccato che i prodotti venduti sino alla metà del 2017 circa siano afflitti da una grave vulnerabilità che ne mette a repentaglio la sicurezza: chi possiede uno di questi modelli, farebbe bene a cambiarlo il prima possibile. Questo perché durante la comunicazione i dispositivi condividono la chiave criptandola con la semplice chiave “0000000000000000”: chiunque sia in grado di intercettare il traffico Z-Wave è quindi in grado di controllare qualsiasi dispositivo della rete.

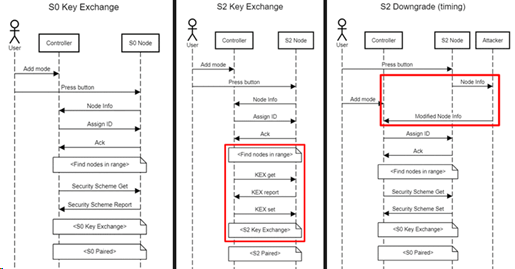

I dispositivi venduti dopo aprile 2017 supportano il framework S2 che corregge questo gravissimo baco scambiando la chiave con il metodo Diffie-Hellman, a oggi considerato sicuro. Per esigenze di compatibilità però il consorzio Z-Wave ha voluto mantenere la compatibilità con i vecchi dispositivi basati sull’insicuro framework S0, così da evitare di rendere i nuovi gadget IoT inutilizzabili con i circa cento milioni di dispositivi che già avevano inondato il mercato.

Fondamentalmente, quando si cerca di accoppiare un nuovo dispositivo Z-Wave, il protocollo usato di default è S2 ma se viene trovato un dispositivo meno recente il protocollo Z-Wave entra in modalità compatibile e utilizza S0. Inutile dire che qualcuno ha subito trovato la maniera di forzare questo processo, ingegnandosi nel trovare vari metodi per ottenere l’accesso.

Attacchi che richiedono più esperienza e non sono alla portata di tutti, ma è una falsa sensazione di sicurezza: scorrendo la lista dei dispositivi Z-Wave in commercio si realizza che solo il 25% dei dispositivi in commercio supporta S2, nonostante sia obbligatorio per tutti i dispositivi prodotti dopo aprile 2017. In parole povere, Z-Wave non è un protocollo sicuro, nemmeno nelle sue ultime incarnazioni.

I suoi limiti possono essere accettabili se lo si usa per controllare l’illuminazione o altre parti non troppo sensibili dell’abitazione. Usarlo per controllare la serratura d’ingresso è un rischio inaccettabile, indipendentemente dalla serietà del produttore.

Nonostante il framework S2 di Z-Wave sia sulla carta molto più sicuro del precedente, la retrocompatibilità coi dispositivi più vecchi apre una breccia ad attacchi di tipo Z-Wave Downgrade come quello descritto nell’immagine.

C’è poco da dire: Z-Wave è un protocollo fondamentalmente insicuro. Meglio non affidargli il controllo delle serrature!

CONCLUSIONI

Non tutti i modelli di serrature sono facilmente attaccabili ma la maggior parte sì. A volte è un problema dello specifico prodotto, in altri casi è il framework su cui si basa il sistema ad assere vulnerabile. In generale gli esperti di sicurezza su questo punto sono tutti concordi: installare una serratura elettronica a oggi non è una buona idea, al di là delle vane promesse di chi le produce. Questo non significa che la classica serratura meccanica che abbiamo in casa sia inviolabile, ma per lo meno i metodi tradizionali richiedono un briciolo di competenza da parte del ladro e – soprattutto – più tempo e rumore, con tutti i rischi di essere acciuffati. Di contro, con le serrature elettroniche i malviventi possono fare una specie di pesca strascico, eseguendo tutte le operazioni necessarie a distanza di sicurezza, senza nemmeno dare troppo nell’occhio.

Nel caso dell’automobile, spesso purtroppo non abbiamo scelta e dobbiamo affidarci al sistema keyless

che il produttore ha deciso di utilizzare. Considerato quanto è costata la nuova auto, non ha senso risparmiare una manciata di euro per non dotarsi di una custodia che tenga la chiave al sicuro dagli attacchi.

Così come non ha senso rinunciare alla protezione col codice per avviare la vettura.

Impiegheremo forse qualche secondo in più a uscire dal parcheggio ma del resto non dobbiamo nemmeno partecipare alla 24 ore di Le Mans.

Non tutti i modelli di serrature sono facilmente attaccabili ma la maggior parte sì. A volte è un problema dello specifico prodotto, in altri casi è il framework su cui si basa il sistema ad assere vulnerabile. In generale gli esperti di sicurezza su questo punto sono tutti concordi: installare una serratura elettronica a oggi non è una buona idea, al di là delle vane promesse di chi le produce. Questo non significa che la classica serratura meccanica che abbiamo in casa sia inviolabile, ma per lo meno i metodi tradizionali richiedono un briciolo di competenza da parte del ladro e – soprattutto – più tempo e rumore, con tutti i rischi di essere acciuffati.

Di contro, con le serrature elettroniche i malviventi possono fare una specie di pesca strascico, eseguendo tutte le operazioni necessarie a distanza di sicurezza, senza nemmeno dare troppo nell’occhio. Nel caso dell’automobile, spesso purtroppo non abbiamo scelta e dobbiamo affidarci al sistema keyless che il produttore ha deciso di utilizzare. Considerato quanto è costata la nuova auto, non ha senso risparmiare una manciata di euro per non dotarsi di una custodia che tenga la chiave al sicuro dagli attacchi. Così come non ha senso rinunciare alla protezione col codice per avviare la vettura. Impiegheremo forse qualche secondo in più a uscire dal parcheggio ma del resto non dobbiamo nemmeno partecipare alla 24 ore di Le Mans.

Al di là delle promesse del produttore,

se un prodotto si basa su Z-Wave

sappiate che è vulnerabile, anche nelle

sue più recenti incarnazioni

CONCLUSIONI

Noi di ImperoInformatico non vogliamo andare contro nessuna azienda e sicuramente usare queste tecnologie non è alla portata di tutti, o quasi

ZWAVE VENDE ANCORA OTTIMI PRODOTTI PER CHI FOSSE INTERESSATO VI LASCIAMO IL LINK QUI

LEGGI ANCHE: Hackerare con Windows ? Si può !