Sistemi di autenticazione biometrica sono sempre più diffusi e apprezzati per la loro comodità. Attenzione però che basta poco per superarli…

IN BREVE

Non affidatevi al riconoscimento facciale!

GIUDIZIO

Con un briciolo di impegno e qualche ricerca online è possibile ottenere quello che serve per riprodurre volti o iride di una persona.

Il concetto di password sta diventando obsoleto. Non tanto perché non si usino più, sia chiaro: abbiamo il pin della carta di credito, quella di debito, quello per sbloccare la SIM e le chiavi di accesso ai siti e servizi che usiamo quotidianamente. Ricordarsele tutte è ovviamente difficile, soprattutto se si tratta di password sicure e non cose del tipo il “nome del cane1!”, motivo per cui la maggior parte delle persone delega l’operazione mnemonica al browser, a qualche plugin o al sistema operativo dello smartphone.

Di per sé non è un approccio sbagliato, soprattutto se si utilizza l’autenticazione a due fattori per i servizi più importanti e si protegge adeguatamente il dispositivo. Così facendo, si utilizza una sola chiave e non si deve impazzire a inserire credenziali ogni volta che si accede a un servizio. Il problema è che, soprattutto sugli smarpthone, la cosa diventa presto una scocciatura: se ogni volta che si vuole vedere una notifica di WhatsApp bisogna mettere mano alla tastiera virtuale e digitare una password complessa.

Comprensibile che molti utilizzino a questo punto un banale PIN o delle gesture, infinitamente più semplici da aggredire rispetto a una sequenza casuale di una decina di caratteri. Proprio per questo motivo da qualche tempo i produttori di smarpthone e i colossi che lavorano nell’ambito della sicurezza informatica stanno proponendo soluzioni alternative, in molti casi integrate nel dispositivo stesso. Queste soluzioni si basano su varie modalità di autenticazione biometrica, quindi riconoscimento del volto, delle impronte digitali o – più recentemente – dell’iride. Sulla carta tutte

queste informazioni sono univoche ed estremamente personali, quindi praticamente impossibili da rubare a meno di tagliare un dito o la testa, quindi dovremmo sentirci al sicuro. Nel mondo reale, però, le cose non

sono così semplici e sono parecchie le vulnerabilità presenti nella maggior parte degli apparecchi.

La stupidita del grande fratello cinese

La Cina non ama la libertà e, come molti sanno, sta implementando un sistema di sorveglianza globale sulle sue città che fa rabbrividire. Ogni persona è controllata e seguita da migliaia di telecamere che non lasciano scoperto praticamente alcun angolo e queste informazioni sono utilizzate per appioppare un social rating, una sorta di giudizio sulla “civiltà” del cittadino sulla base del quale vengono erogati – o proibiti – servizi. Compri troppa birra? Scordati il lavoro da dirigente. Parcheggi in doppia fila? Lo stato ti nega la possibilità di viaggiare e ti mette alla pubblica gogna. Un’aberrazione simile a quanto visto in Nose Dive, una delle puntate più

angoscianti della serie TV Black Mirror.

/https://www.repstatic.it/content/localirep/img/rep/2018/07/14/100838717-092b2c67-be7e-472a-ac89-ff019f51c272.jpg)

Questa distopia però è reale. Al di là della totale assenza di rispetto della privacy, cosa potrebbe andare male? Lo ha scoperto Dong Mingzhu, famosa imprenditrice cinese, che è stata additata pubblicamente sui cartelloni interattivi della città di Zhejiang come una delinquente. Il suo errore? Secondo il grande fratello cinese, aveva avuto l’ardire di attraversare la strada fuori dalle strisce e immediatamente il sistema ha fatto partire la gogna pubblica, rendendo partecipe tutta la comunità della sua pessima condotta, indicando a tutti nome, soprannome, social id e foto della “criminale”.

In realtà, la povera Dong non si trovava nemmeno in zona: il sistema di riconoscimento facciale era stato ingannato da un cartello pubblicitario posto su un autobus che esponeva il volto della famosa imprenditrice. In questo caso l’errore è saltato subito all’occhio ma l’accaduto fa seriamente riflettere sull’affidabilità di questi sistemi di controllo che, oltre a essere estremamente invasivi, si sono dimostrati particolarmente stupidi.

Per violare il sistema di riconoscimento facciale di Android 4.1 basta una comune foto a bassa risoluzione

QUANDO BASTAVA UNA FOTO

Google ha iniziato a inserire lo sblocco tramite il riconoscimento facciale parecchi anni fa, con Android 4.0. Peccato che l’implementazione fosse tanto banale che bastava una foto, nemmeno a risoluzione troppo alta, per fregare il sistema e accedere al telefono. Ma Big G non si è arresa e con Android 4.1 Jellybean, ha cercato di migliorare la sicurezza imponendo un sorriso, o una strizzata d’occhio per evitare un attacco tanto banale. Una soluzione tappabuchi estremamente ingenua, però: basta conoscere le basi di Photoshop per far chiudere una palpebra e tirare un po’ le labbra a mo’ di sorriso.

Quindi basta presentare l’immagine ritoccata alla fotocamera per fregare Android nel più banale dei modi, un vero gioco da ragazzi. Imbarazzante che Google non ci avesse pensato. Ancora più imbarazzante Samsung che ha incluso nel suo Galaxy S8, oltre al sensore delle impronte digitali, un sistema di riconoscimento facciale da lei sviluppato che soffriva però esattamente della stessa vulnerabilità.

Che non ci si potesse affidare troppo su questi sistemi, Samsung l’aveva comunque capito da subito tanto che le applicazioni più sensibili come Samsung Pay (che permette di effettuare pagamenti con lo smartphone) richiedevano un ulteriore verifica tramite password o impronte digitali.

Un approccio che vige tuttora sui più recenti Galaxy S9 e Note 9, nonostante usino un sistema di Facial Recognition ben più sofisticato rispetto al precedente.

I sistemi di autenticazone del volto come Truekey, disponibili per PC e Mac, si basano su una semplice webcam e sono aggirabili con facilità anche da chi non è un esperto

SCANSIONE 3D DEL VO LTO . NCS: NON CI SIAMO!

Nonostante la scarsa sicurezza il pubblico ha apprezzato moltissimo lo sblocco tramite riconoscimento del volto, tanto da usarlo anche sul computer. Di conseguenza i produttori si stanno sforzando per accontentarli senza esporli a rischi, cercando di sfruttare algoritmi più efficaci e usando in parallelo alla fotocamera standard anche dell’hardware aggiuntivo, capace di misurare la profondità e quindi non farsi fregare tanto facilmente. È per esempio il caso di Face ID di Apple, che per funzionare correttamente utilizza due particolari chip.

Uno di questi proietta tramite una camera a infrarossi una griglia di punti sul volto, mentre un secondo la analizza e ricava una mappa tridimensionale del volto. Gli algoritmi che gestiscono questo hardware sono particolarmente complessi e sono in grado di riconoscere il volto anche in presenza di occhiali o nel caso sia cresciuta la barba. Tanto complessi che hanno portato a qualche ritardo nella produzione di iPhone

X.

Apple sostiene che questo approccio sia nettamente più sicuro del Touch ID, il riconoscimento delle impronte digitali di Apple. Si fida così tanto

che – al contrario di Samsung – lo utilizza come metodo di autenticazione anche per il sistema di pagamento Apple Pay e suggerisce di usarlo come metodo di default.

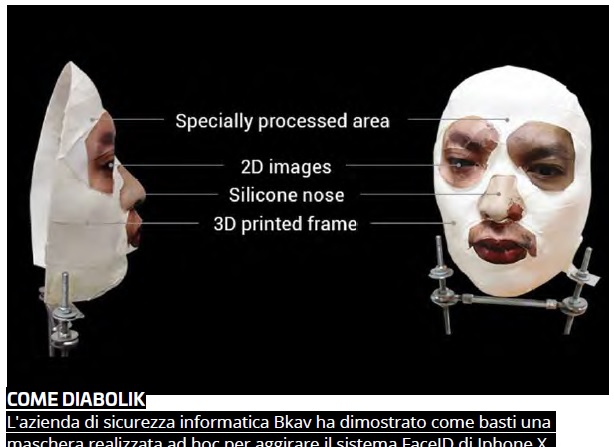

Questo sistema non si fa fregare facilmente da una foto ma basta realizzare una maschera in stile Diabolik e indossarla per violare il sistema.

Per realizzarla ci vuole naturalmente un briciolo di impegno, ma non è certo un lavoro al di là della portata di un hacker motivato. Procurarsi le foto necessarie non è difficile come può sembrare, dato che il sistema si accontenta di una risoluzione piuttosto modesta. Come hanno mostrato i ricercatori dell’Università del North Carolina, basta fare un giro sui profili Facebook e Instagram di chi si vuole attaccare per avere tutto il materiale

necessario a lanciare l’hack.

Face ID non è l’unico sistema vulnerabile a questo tipo di attacchi, anzi, grazie all’uso di hardware dedicato è probabilmente il dispositivo più sicuro, il che la dice tutta sulle alternative. Sono parecchi i programmi o le app che consentono di usare la webcam o la fotocamera per accedere ai

propri dispositivi, come per esempio Truekey (diffuso molto in

ambito PC), BioID, Mobius e, nella maggior parte dei casi, possono essere aggirati senza nemmeno dover costruire la maschera.

Il concetto di base è sempre lo stesso: un giro sui social per prendere un numero sufficiente di foto di chi vogliamo attaccare, un bel lavoro di fotoritocco per creare un modello 3D credibile e praticamente ci siamo.

Invece di stampare una maschera, basta visualizzare il modello sullo schermo di uno smartphone con un’app di realtà virtuale e il sistema

verrà ingannato. Per lo meno, se si è riusciti ad acquisire un numero sufficiente di foto da varie angolazioni, cosa che secondo i ricercatori che hanno scoperto la vulnerabilità (ben descritta a questo indirizzo https://goo.gl/MxPkon) è a tutti gli effetti la parte più complessa dell’operazione. Oggi abbiamo un buon motivo in più per limitare la nostra presenza sui social. Quantomeno, per evitare di diffondere pubblicamente centinaia di selfie.

Il cappello che ci rende invisibili

Tra i tanti espedienti per aggirare i sistemi di riconoscimento facciale, quello messo a punto da un gruppo di ricercatori cinesi è quello che più ha attirato la nostra attenzione. Per funzionare si basa su un banale cappellino da baseball. In realtà non è così normale visto che al suo interno i ricercatori hanno inserito alcuni led che emettono della luce a infrarossi, invisibile all’occhio umano ma non certo a quelli delle videocamere, che possono venire così facilmente ingannate.Nella modalità più semplice il cappello permette di sfuggire al controllo delle tantissime videocamere di sorveglianza che controllano ogni angolo delle città di tutto il mondo.

Con un po’ d lavoro in più, però, il sistema può essere usato per proiettare un’immagine (anche questa visibile solo agli occhi elettronici) e spacciarsi per un’altra persona, eludendo anche alcuni sistemi di autenticazione biometrica basati sul riconoscimento del volto: secondo i loro esperimenti,

basta anche una somiglianza molto vaga fra due individui per ingannare il sistema grazie a questo semplice cappello.Tutti i dettagli sono stati pubblicati in un paper estremamente interessante e resi disponibili pubblicamente al seguente indirizzo:

https://arxiv.org/pdf/1803.04683.pdf

SOLO PER I TUOI OCCHI, BOND

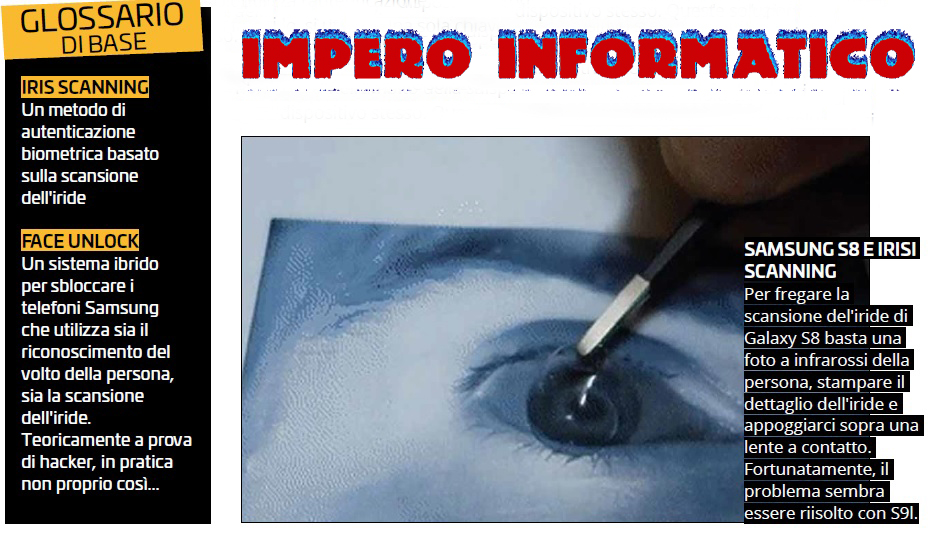

Come abbiamo specificato, quando Samsung ha introdotto lo sblocco del telefono tramite riconoscimento facciale, molto basico, già con il Galaxy S8.

Questo smartphone include anche uno scanner dell’iride, che dovrebbe garantire una sicurezza molto maggiore, anche se porta con sé dei piccoli difetti che lo rendono poco immediato, come la necessità di dover togliere gli occhiali, anche quelli da vista, e una generale lentezza: se lo sblocco con lo sguardo è praticamente immediato (e insicuro), la scansione dell’iride ci

può fare stare più tranquilli ma non basta alzare il telefono all’altezza del volto.

A volte bisogna faticare un po’ per trovare l’inclinazione giusta, a volte l’illuminazione può creare qualche intoppo… a questo punto, tanto vale usare una gesture o il sensore delle impronte digitali che almeno è immediato. Proprio per questo motivo con la nuova generazione del Galaxy S9 e del Note 9, Samsung ha introdotto l’approccio ibrido, sfruttando contemporaneamente sia la scansione del volto sia quella dell’iride – almeno parziale per garantire un valido compromesso fra comodità di utilizzo e sicurezza. Il sistema funziona, è rapido e più sicuro rispetto al semplice riconoscimento facciale ma anche in questo caso è possibile, con un po’ di fatica, aggirarlo.

Ecco perché per effettuare pagamenti con Samsung Pay è necessario usare le impronte digitali o la password e non bastano i dati biometrici del

volto e dell’iride.

Quest’ultima ha per anni rappresentato il massimo livello di sicurezza, almeno nell’immaginario comune, ma l’implementazione attuale può essere superata da un hacker particolarmente motivato.

Come funziona un simile attacco? Bisogna prima di tutto procurarsi una scansione del viso a risoluzione abbastanza elevata, in modo da poter distinguere tutti i dettagli dell’iride.

Con un po’ di fortuna, si può trovare un selfie abbastanza ravvicinato su Instagram della persone che si vuole attaccare, ma non è così scontato: a volte può essere necessario un escamotage per convincere il bersaglio a farsi scattare una foto ravvicinata da una buona macchina fotografica.

Il passo successivo è poi “stampare” la finta iride su delle lenti a contatto, operazione non certo alla portata di tutti, ma una volta superato questo

scoglio, è come avere una chiave universale.

La realta virtuale per fare hacking

I ricercatori dell’Università del North Carolina a Chapel Hill hanno verficato la debolezza di praticamente tutti i sistemi di riconoscimento facciale basati su webcam. Come illustrato nel paper a questo indirizzo (https://bit.ly/2FSFAqT) non servono chissà quali competenze tecniche: sono

sufficienti alcune foto ricavate dai social, un po’ di lavoro con Photoshop e qualche programma di modellazione 3D e praticamente ci siamo.

Una volta creato il modello 3D del volto della persona, basta visualizzarlo sul display di uno smartphone tramite un’applicazione di realtà virtuale e mostrare lo schermo alla videocamera. A oggi, praticamente tutti i sistemi di autenticazione facciale sono vulnerabili ad attacchi di questo tipo.

La quantità infinita di immagini che le persone postano sui social sono una manna dal cielo per gli hacker, che possono usarle per aggirare i sistemi di riconoscimento biometrico

UMPRONTE OVUNQUE

Abbiamo visto che i sistemi di riconoscimento biometrico basati sull’analisi del viso o del volto non offrono quel livello di sicurezza che molti si aspettavano.

Possiamo quindi fidarci delle impronte digitali? In parte sì, per il semplice fatto che per quante foto possiamo postare online, anche delle mani, nessuna permetterà di ricavare l’impronta dei polpastrelli. Non facciamoci

però ingannare da un senso di falsa sicurezza: basta che qualcuno si prenda la briga di recuperare il bicchiere dal quale abbiamo bevuto, o avere fra le mani qualche altro oggetto che abbiamo maneggiato, per

effettuare una copia perfetta e usarla per accedere allo smartphone.

Se vogliamo stare al sicuro, insomma, non ci resta che affidarci alle buone vecchie password Sono meno comode ma oltre a essere ben più

complesse da violare, offrono un enorme vantaggio rispetto a qualsiasi metodo di autenticazione biometrica: possono essere sostituite in pochi istanti. Se per qualche motivo una password viene compromessa, prima di tutto l’attaccante avrà accesso a un solo dispositivo, non a tutti i nostri apparecchi (a meno di essere tanto folli da usare sempre la stessa chiave), accesso che potremmo facilmente revocare al primo sospetto di accesso illecito.

Se ci fregano i dati biometrici c’è poco da fare: saranno immediatamente compromessi.

Teniamo conto che questi dati non sono solo nelle nostre mani: tutte queste

informazioni sono conservate – si spera in maniera criptata – sui vari server di Apple, Samsung e mille altre realtà: basta che un hacker riesca a compromettere uno di questi sistemi per avere accesso ai dati biometrici di migliaia di persone.

Molto banalmente, pensiamo alle impronte fatte per

le nuove carte di identità elettroniche: vi fidate delle misure di sicurezza messe in piedi dai vari uffici comunali, non certo gestiti da esperti di informatica?

Noi assolutamente no e per questo continuiamo a preferire la buona vecchia password, almeno per quanto riguarda le informazioni sensibili. Teniamo conto infine di un ultimo dettaglio: se qualcuno ci tenesse davvero, ci metterebbe poco a usare le maniere forti per obbligarci a sbloccare il telefono tramite impronte o riconoscimento facciale.

Le password, fortunatamente, possono sempre essere “dimenticate”. Attenzione, però, perché se per qualche motivo sono le autorità a chiedere di sbloccare il telefono, la scusa della password dimenticata potrebbe costare molto cara.

Se per anni i giudici hanno fatto buon viso a cattivo gioco di fronte a simili tattiche, di recente la situazione sta prendendo una svolta differente. Un giudice di Filadelfia, per esempio, ha stabilito che un processato (identificato genericamente come John Doe, praticamente Pinco Pallino, per

non compromettere ulteriori indagini) fosse tenuto indefinitamente in carcere sino a che non avesse svelato la password necessaria alla decriptazione di un hard disk sequestrato.

Può sembrare esagerata come scelta, ma bisogna anche tenere conto del fatto che l’accusa era di detenzione e diffusione di materiale pedopornografico. Chi volesse approfondire, può trovare le dichiarazioni del giudice al’indirizzo https://bit.ly/1TFHSXj

Apple sconfitta da un bambino di 10 anni

In certi casi non è nemmeno necessario improvvisarsi hacker per aggirare

FaceID di Apple: la semplice somiglianza fra madre e figlio è stata sufficiente nel caso del piccolo Ammar Malik, che non ha avuto problemi a sbloccare lo smartphone della mamma con lo sguardo

LEGGI ANCHE: Oltre il Play Store